待ったなし、自動車のサイバー攻撃対策 〜今年6月のWP29の採択と今後の自動車業界の対応

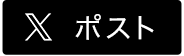

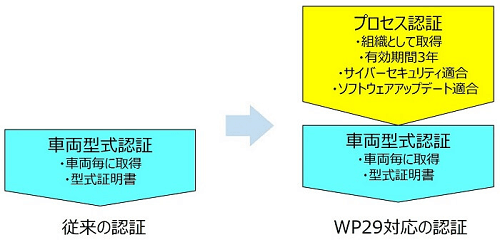

車両のデジタル化が進展し、今後の市場が拡大することが想定されている高度な自動運転システムでは、外部との通信により車両内のシステムと相互にネットワークでつながっていることから、サイバー攻撃の脅威にさらされることが懸念されています。2020年6月末に国際連合欧州経済委員会の下部組織「自動車基準調和世界フォーラム(WP29)」が、自動車へのサイバー攻撃対策を義務付ける国際基準(UN規則)を採択しました。この国際基準の概要と、それによって自動車業界に何が求められるのか、従来の認証と今後のWP29対応の認証の違いなどを簡単に述べます。

《本稿の記述は、筆者の知見による解釈や、主観的な取り上げ方の面もあることをご容赦ください。》

出典:自動走行ビジネス検討会※1

自動走行のビジネス化を産学官のオールジャパン体制で推進するために、国土交通省自動車局長、経済産業省製造産業局長の主催で、自動車メーカ、サプライヤー、有識者により2015年2月に設置された(経済産業省HPより)。

国際基準採択までの背景

2015年7月、自動車業界を騒然とさせる事態が起きました。米FCA※2社が、ハッキング対策のために140万台の車両を米国でリコールしたことです。リコールの起因はJeepチェロキーのサイバー攻撃に成功したとの発表を受けたものと言われています。FCA社の無線通信サービスを経由して電子制御ユニットをハッキングすると、エンジンや電動パワーステアリング等を車両の外部から操作できる脆弱性が発見されました。

■関連記事(WirelessWire News)

https://wirelesswire.jp/2015/07/44487/

Fiat Chrysler Automobiles(フィアット・クライスラー・オートモービルズ)

本事例以前からも数々の車両に関するハッキングの事例が公開されています。そのため、自動車業界にとって自動車へのサイバー攻撃対策が急務となっていました。

各国の自動車メーカはIT分野での多くのサイバー攻撃事例を踏まえて、車両のサイバー攻撃対策を検討していましたが、大規模なハッキング対策が発生したリコールを目の当たりにして、車両におけるサイバー攻撃対応が本格化してきました。また、サイバー攻撃対策は、技術領域の広さや関係する組織の多さから、各車両メーカだけでの対応は難しく、さらに対策コストが膨大になることが想定されるため、標準化の方向で特に欧米で検討が進んできました。

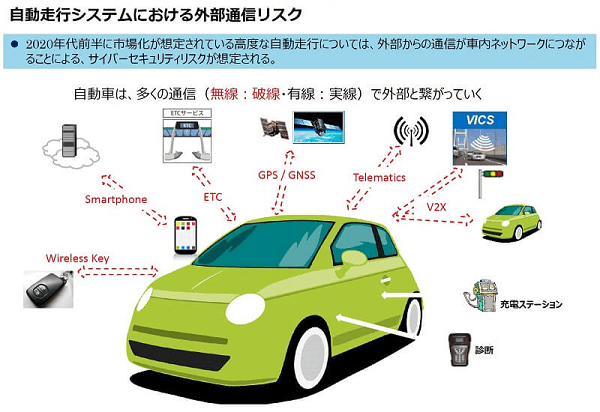

2020年6月末に国際連合欧州経済委員会(United Nations Economic Commission for Europe、UNECE)の下部組織である「自動車基準調和世界フォーラム(WP29)」が、自動車へのサイバー攻撃対策を義務付ける国際基準(UN規則)を採択しました。自動車基準調和世界フォーラムは安全で環境性能の高い自動車を容易に普及させる観点から、自動車の安全・環境基準を国際的に調和することや、政府による自動車の認証の国際的な相互承認を推進することを目的として活動しています。日本は英国と共同で専門家会議の議長を務めています。

今回採択された国際基準は2021年1月から施行され、一定期間後に販売される自動車にサイバー攻撃対策が適用されていないと、欧州や日本など世界で販売できなくなる可能性があります。

■国際連合欧州経済委員会のプレスリリース(HP)

https://www.unece.org/info/media/presscurrent-press-h/transport/2020/un-regulations-on-cybersecurity-and-software-updates-to-pave-the-way-for-mass-roll-out-of-connected-vehicles/doc.html

■採択された国際基準(英文資料)

-

Cybersecurity and Cyber Security Management Systems

http://www.unece.org/fileadmin/DAM/trans/doc/2020/wp29grva/ECE-TRANS-WP29-2020-079-Revised.pdf -

Software Updates and Software Updates Management Systems

https://undocs.org/ECE/TRANS/WP.29/2020/80

国際基準の概要

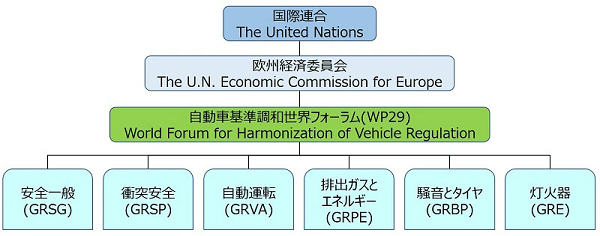

今回、自動車基準調和世界フォーラム(WP29)で採択された国際基準は2項目です。

- サイバーセキュリティ

- ソフトウェアのアップデート

出典:国土交通省

これらの国際基準で求められることは、以下の4項目です。

- サイバー攻撃のリスクを管理すること

- 車両にかかわるバリューチェーンにおいて、リスクを軽減するための設計によって保護すること

- 車両全体で、セキュリティに関するインシデント※3を検出し対応すること

- 安全で確実なソフトウェアアップデートを提供し、車両の安全性が損なわれないようにするため、車載ソフトウェアへの「Over-The-Air(OTA)」アップデートを導入すること

OTAとは、従来の有線による機器を経由するのではなく、無線通信による手段のことです。SOTA(Software update Over The Air)やFOTA(Firmware update Over The Air)が使用されることもあります。米国電気自動車大手のテスラ社では既にOTAによるソフトウェアップデートを導入済みです。

ネットワーク・セキュリティの用語。事故が発生するおそれのある事態を指す。事件が事故に至るとアクシデントだが、事故に至らなかった場合がインシデント。

まず、サイバーセキュリティに関する項目(Proposal for a Recommendation on Cyber Security)について概説します。この基準では基本的な取り組み内容が定義されています。車両に直接関係する自動車メーカだけでなく、車両システムや部品を供給するサプライヤーに対しても以下のプロセスが実施されることを求めています。さらに、これらの要件全てに対して、各国の技術サービスまたは公認機関によって監査されることが求められます。

- 車両設計におけるサイバーセキュリティリスクの特定と管理

- 実機のテストを含め、サイバーリスクが管理されていることの検証

- サイバーリスクの評価が最新状態に保たれていることの確認

- サイバー攻撃を監視し、それらの事象に効果的な対応

- サイバー攻撃が成功または試行された事象の分析支援

- 新たな脅威や脆弱性に照らしてサイバーセキュリティ対策が引き続き有効かどうかの評価

以上の要件を満たすことに加えて、自動車メーカは従来の型式認証の原則と同様に、市場に出す前に以下の要件を満たしていることを示すことが必要です。

- サイバーセキュリティ管理システムが整備されていて、道路上の車両への適用が可能であること

- リスク評価分析を提供し、何が重要であるかを特定すること

- リスクを軽減する緩和策が特定されていること

- テストを通じて、緩和策が意図したとおりに機能する証拠

- サイバー攻撃を検出および防止するための対策が講じられていること

- データの分析、解析をサポートする対策が整っていること

- 車両タイプに固有のアクティビティを監視すること

- 監視活動の報告は関連する認証機関に送られる

次に、ソフトウェアのアップデート(Draft Recommendation on Software Updates of the Task Force on Cyber Security and Over-the-air issues)について概説します。対象となる車両は、乗用車、バン、トラック、バス、トレーラー、農業用車両です。サイバーセキュリティの対応と同様に、車両に関係するあらゆる部門が対象となります。求められるプロセスは以下の通りです。

- 車両タイプに関連するハードウェアとソフトウェアのバージョンを記録すること

- 型式認証に関連するソフトウェアを特定すること

- コンポーネントのソフトウェアが本来あるべきものであることを確認すること

- 特にソフトウェアのアップデートに関して、相互依存関係を特定すること

- 車両のターゲットを特定し、アップデートとの互換性を確認すること

- ソフトウェアの更新が型式承認または法的に定義されたパラメーター(機能の追加または削除を含む)に影響するかどうかを評価すること

- ソフトウェアをアップデートしたことが安全または安全運転に影響するかどうかを評価すること

- 車両の所有者にソフトウェアをアップデートしたことを通知すること

- 上記の事項について文書化すること

以上の要件全てに対して、各国の技術サービスまたは公認機関によって監査されることが求められます。さらに、自動車メーカが車両を市場に出す前に、次の要件を満たしていることを示す必要があります。

- ソフトウェアアップデート管理システムが導入されており、移動中の車両への適用が可能であること

- ソフトウェアアップデートの配信メカニズムを保護し、整合性と信頼性を確保すること

- ソフトウェア識別番号は保護する必要があること

- ソフトウェア識別番号を車両から読み取ることができること

-

無線(OTA)によるソフトウェアアップデートの場合は以下の要件を満足することが必要です。

- -アップデートを失敗した場合、以前のバージョンに復元すること

- -十分な電力がある場合にのみアップデートを実行すること

- -安全な走行を保証すること

- -ソフトウェアのアップデートと完了についてユーザーに通知すること

- -車両がアップデートを実行できることを保証すること

- -整備士がソフトウェアの更新が必要な時にユーザーに通知すること

国際基準に対して何が必要か

国際基準の適用対象は自動車メーカに限定されず、システムメーカや部品メーカも含まれます。特徴的なことは既に多くの企業が対応している安全に関する機能安全規格「ISO 26262」は自己認証で済みましたが、本国際基準は法規として準拠することが求められるため、公的な機関での認証を取得しなければなりません。よって、規格への準拠のみならず規格が適用される時期についても留意が必要です。

別の観点での特徴は、本国際基準の要件の構成は大きく分けると組織と車両を対象にしています。また、一般的な基準では明確な基準値や方法への適合が必要ですが、本国際基準はプロセスを審査の対象としています。

以上の要件を満足するためには、2つのマネジメントシステムを構築し運用するとともに審査を受けることが必要です。まず、サイバーセキュリティマネジメントシステムにおける組織のプロセスですが、認証機関(国内では自動車技術総合機構 交通安全環境研究所が担うと思われる)審査で自動車メーカのサイバーセキュリティに関する体制や仕組みの審査と認証が行われる予定です。車両に関する面では、認証されたプロセスに準拠して車両が開発され、製造されていることの証明が必要です。この審査に適合すると車両として認可されます。

ソフトウェアップデートに関しても、組織と車両を対象にして審査されます。ソフトウェアアップデートの仕組みが要件を満足していること。車両に関しても、プロセスに従って、開発、製造されていることの証明が必要です。審査に適合していると認可を得られます。

上述の説明は自動車メーカが求められる内容について概説しましたが、システムメーカや部品メーカは自動車メーカが認証を受けるために、各社においても組織やプロセスの構築が必要となります。

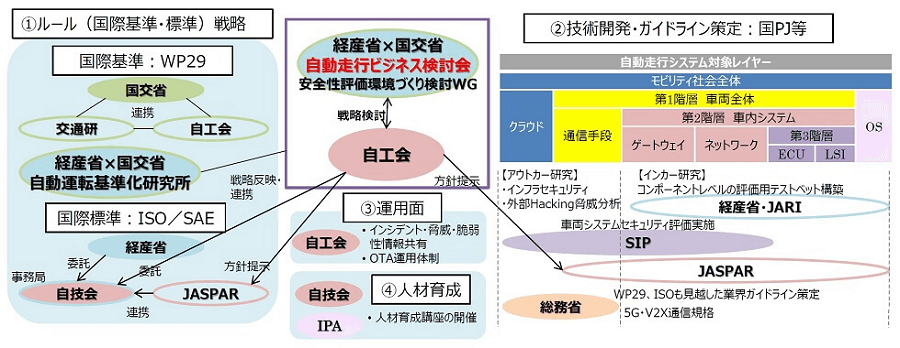

日本国内における法令関係の制定状況ですが、関係省庁および自動車業界においては、自動車工業会(自工会)ならびに自動車技術会(自技会)が主体となって、国際基準、標準、対応やガイドラインの策定等を推進しています。

出典:自動走行ビジネス検討会の資料より

国土交通省はWP29の採択より前の2020年4月にサイバーセキュリティに関する改正道路運送車両法を世界に先駆けて施行しました。また、2020年8月にソフトウェアの適切なアップデートを確保する環境を整備するための許可制度が創設され、2020年11月より開始されることになりました。ソフトウェアのアップデートを、電気通信回線を使用し行う場合は国土交通大臣の許可が必要になります。

■国土交通省報道発表資料(HP)

https://www.mlit.go.jp/report/press/jidosha08_hh_003789.html

おわりに

自動車基準調和世界フォーラム(WP29)において、自動車のサイバーセキュリティやソフトウェアのアップデートに関する国際基準が採択されたことから、自動車メーカのみならず車両システムや部品のメーカに対しての諸施策の検討と実施が求められます。今後、正式に承認される予定の車両のサイバーセキュリティに関する国際規格ISO/SAE 21434や、米国や中国で制定されることが予想されるサイバーセキュリティに関する規格への対応も必要となります。

自動車関連の他の記事はこちらから